Chronologie d’un vol de données réel : une analyse DFIR

Introduction

Contrairement aux attaques de ransomware, un vol de données ne cherche pas à faire du bruit. L’objectif est simple : entrer discrètement, collecter l’information sensible et sortir sans être détecté.

Dans la majorité des compromissions modernes, l’exfiltration n’est pas un événement isolé. Elle est le résultat d’une chaîne d’actions méthodiques : accès initial, reconnaissance, agrégation des données, compression, puis transfert vers une infrastructure contrôlée par l’attaquant.

Même lorsque les journaux sont supprimés ou que les outils utilisés sont légitimes (Living-off-the-Land), le Registre Windows conserve des artefacts déterminants permettant de reconstruire la mécanique de l’attaque.

Dans cet article, nous allons dérouler la chronologie réaliste d’un vol de données, depuis l’accès initial jusqu’à l’exfiltration, en mettant en lumière ce que chaque hive révèle sur l’intention de l’attaquant.

La chronologie :

La séquence suivante illustre les étapes classiques d’une attaque orientée vol de donnée, ainsi que les artefacts du registre permettant de confirmer chaque phase.

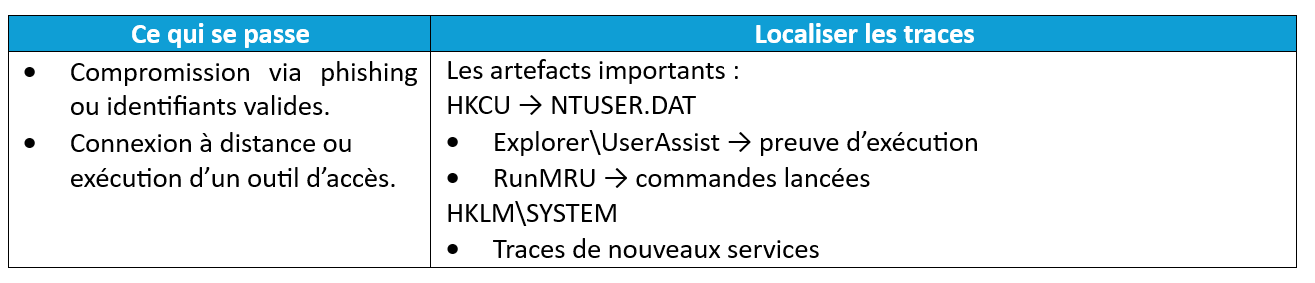

1. Le T0 — Accès initial

Ce que l’on apprend :

· Première activité malveillante sur le poste

· Outil utilisé pour obtenir l’accès

· Timeline initiale de la compromission

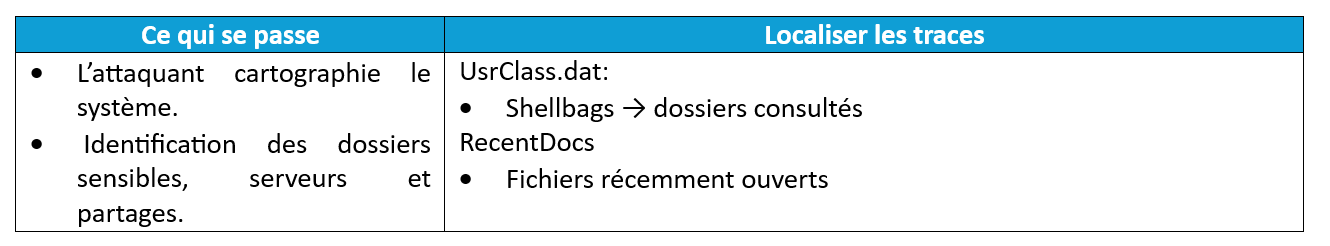

2. Le T1 — Reconnaissance interne

Ce que l’on apprend :

· Quels répertoires ont attiré l’attention

· Indices sur les données ciblées (finance, RH, propriété intellectuelle)

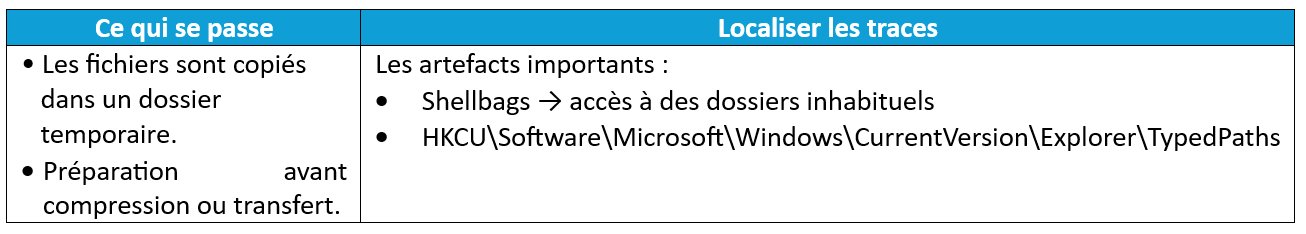

3. Le T2 — Agrégation des données(Staging)

Ce que l’on apprend :

· Emplacement du staging

· Volume potentiel de données préparées

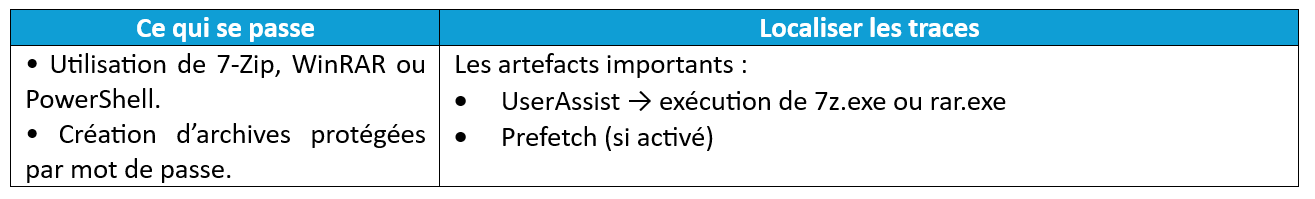

4. Le T3 — Compression et préparation à l’exfiltration

Ce que l’on apprend :

· Outil exact utilisé

· Moment où les données ont été emballées

· Intention claire d’exfiltration

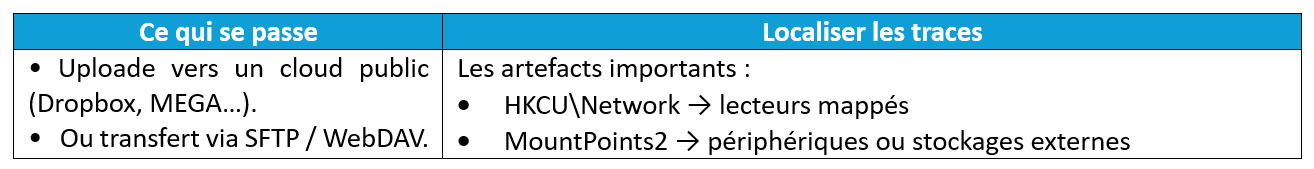

5. Le T4 — Canal d’exfiltration

Ce que l’on apprend :

· Destination probable des données

· Méthode de transfert

· Infrastructure attaquante potentielle

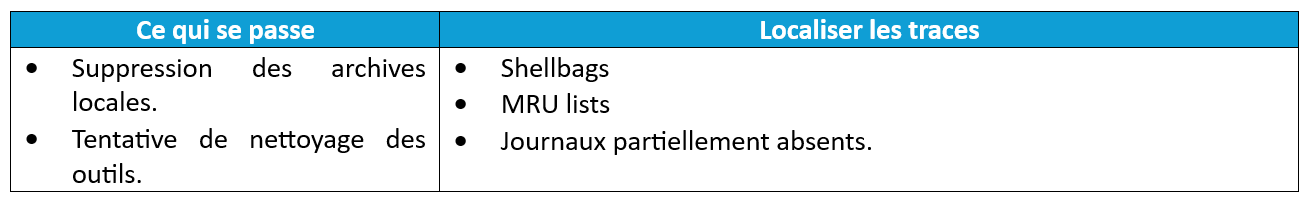

6. Le T5 — Effacement des traces

Ce que l’on apprend :

· Tentative d’anti-forensics

· Niveau de maturité de l’attaquant

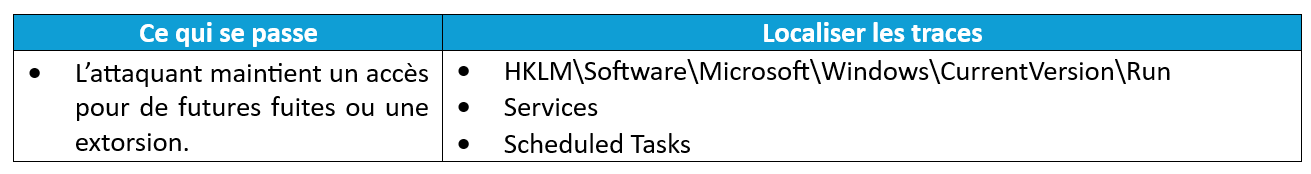

7. Le T6 — Persistance post exfiltration

Ce que l’on apprend :

· Risque de récidive

· Présence potentielle d’un accès dormant

Conclusion

Dans un scénario de vol de données, la séquence est généralement la suivante :

accès → reconnaissance → staging → compression → exfiltration → nettoyage → persistance

Le Registre Windows agit comme une mémoire technique de l’attaque, permettant aux analystes DFIR de reconstruire précisément :

· Ce qui a été consulté

· Ce qui a été préparé

· Et surtout — ce qui a probablement quitté l’organisation

Comprendre ces artefacts ne sert pas uniquement à investiguer après un incident.

Cela permet aussi de détecter plus tôt, parfois avant même que les données ne soient exfiltrées.

‘ Vous souhaitez renforcer votre capacité à détecter les vols de données, améliorer vos investigations DFIR ou auditer votre posture face aux attaques silencieuses ?'