Chronologie d’une intrusion réelle: une analyse DFIR

Introduction

Les intrusions modernes ne commencent pas toujours par un exploit sophistiqué ou une élévation de privilèges immédiate. Très souvent, tout débute par une action utilisateur banale : l’ouverture d’une pièce jointe malveillante. À partir de là, l’attaque progresse étape par étape, en s’adaptant aux privilèges disponibles et à l’environnement de la victime.

Ce sujet est crucial car de nombreuses compromissions passent sous le radar : pas d’alerte antivirus immédiate, pas de chiffrement, pas de bruit. Pourtant, le Registre Windows enregistre fidèlement chaque phase clé de l’attaque, même lorsque les journaux ou les fichiers sont partiellement effacés.

Dans cet article, nous allons dérouler une chronologie d’intrusion réaliste, de l’exécution initiale jusqu’à la préparation du mouvement latéral, en montrant ce que chaque hive du registre révèle sur l’intention et la progression de l’attaquant.

La chronologie :

La chronologie suivante illustre les étapes classiques d’une une attaque typique, depuis une exécution utilisateur jusqu’à une compromission avancée prête pour le mouvement latéral et les artefacts du registre qui permettent de confirmer chaque phase. Le présent cas est basé sur une intrusion réelle

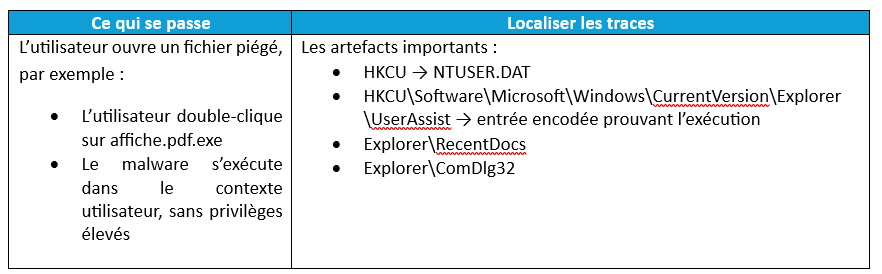

1. Le T0 — Exécution initiale (action utilisateur)

Ce que l’on apprend :

· L’utilisateur a exécuté ce fichier

· Approximation de l’heure d’exécution

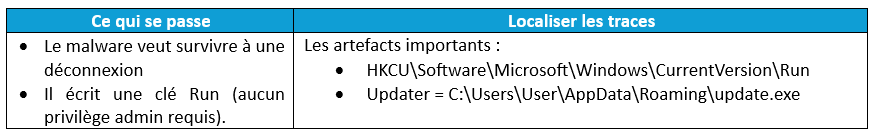

2. Le T1 — La Persistance au niveau utilisateur

Ce que l’on apprend :

· Persistance déclenchée à chaque connexion utilisateur

· Chemin et nom du binaire malveillant

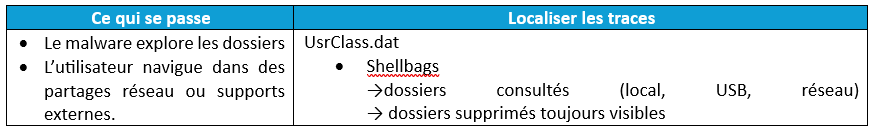

3. Le T2 — Reconnaissance et activité utilisateur

Ce que l’on apprend :

· Dossiers explorés par l’attaquant ou l’utilisateur

· Répertoires potentiels de staging

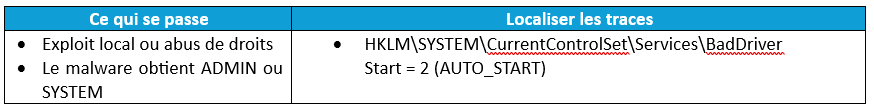

4. Le T3 — Élévation de privilèges (réussie)

Ce que l’on apprend :

· Persistance active dès le démarrage

· Nom du service ou du driver malveillant

· Type de démarrage configuré

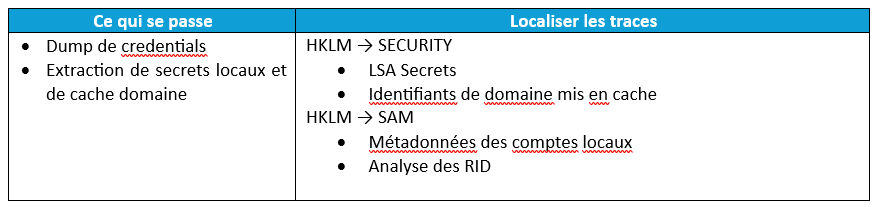

5. Le T4 — Accès aux identifiants (Credential Access)

Ce que l’on apprend :

· Vol d’identifiants confirmé

· Potentiel pass-the-hash ou cracking hors ligne

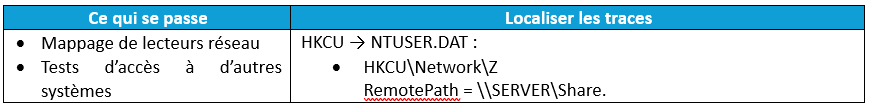

6. Le T5 — Préparation au mouvement latéral

Ce que l’on apprend :

· Ressources réseau accessibles

· Cibles potentielles pour l’expansion

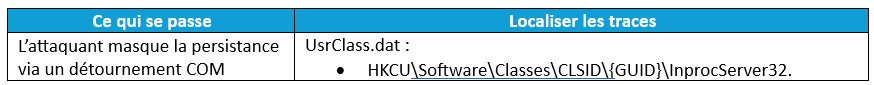

7. Le T6 — Persistance furtive (niveau avancé)

· Persistance sans clé Run

· Déclenchement lors du chargement d’Explorer

Conclusion

Dans une intrusion réelle, le Registre Windows raconte l’attaque dans l’ordre exact:

exécution → persistance → élévation de privilèges → expansion.

En lisant les hives de manière séquentielle, un analyste peut reconstruire le playbook de l’attaquant, même en l’absence de journaux complets ou de charges malveillantes intactes.

‘Vous souhaitez améliorer votre capacité à détecter les intrusions silencieuses, renforcer vos investigations DFIR ou auditer votre posture post-exploitation ?'