Chronologie d’une intrusion par ransomware : une approche DFIR centrée sur le Registre Windows

Introduction

Les attaques par ransomware ne sont plus des événements bruyants et désorganisés. Aujourd’hui, elles suivent une chronologie rapide, méthodique et intentionnelle. Pour les équipes de réponse à incident, comprendre ce qui s’est passé ne suffit plus : il faut comprendre quand, comment et à quel moment critique l’attaque est devenue irréversible.

Lors des investigations ransomware, l’attention se porte souvent sur le système de fichiers (fichiers chiffrés, notes de rançon), alors que le Registre Windows est sous-exploité, malgré sa valeur forensique majeure. En réalité, le registre fournit une trace chronologique fiable de l’exécution, de la persistance, de l’élévation de privilèges et de l’évasion des défenses.

Dans cet article, nous allons dérouler une chronologie réaliste d’une intrusion ransomware, phase par phase, en la reliant aux artefacts du registre, afin de reconstruire l’intention de l’attaquant, les points d’escalade et les mécanismes de blocage de la récupération.

La chronologie :

La chronologie suivante illustre les étapes classiques d’une attaque ransomware et les artefacts du registre qui permettent de confirmer chaque phase. Le présent cas est basé sur une investigation réelle

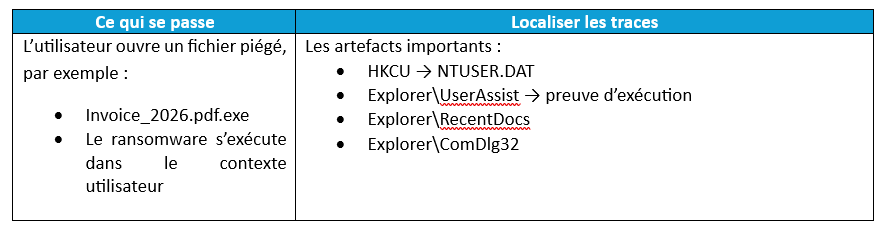

1. Le T0 — Accès initial (exécution utilisateur)

Ces artefacts vont permettre de confirmer deux points fondamentaux dans une investigation/réponse a un incident :

· Patient zéro identifié

· Exécution initiale

‘’UserAssist est la référence absolue pour l’exécution utilisateur’’

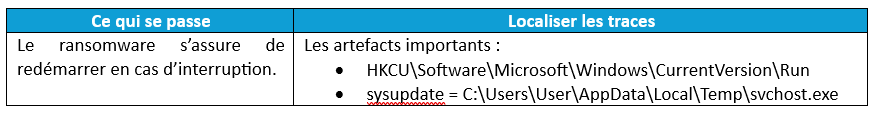

2. Le T1 — La persistance

Ces artefacts de persistance ( parmi d’autres ) sont la clé pour confirmer que le ransomware continuera < causer des dégats

· Persistance déclenchée à la connexion

· Exécution depuis un dossier temporaire = indicateur fort de compromission

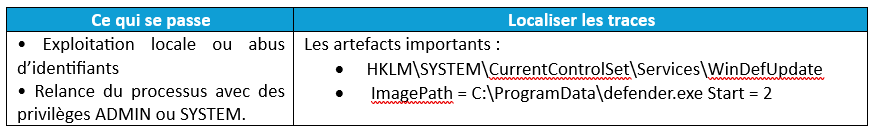

3. Le T2 — Élévation de privilèges

Un ransomware cherche presque toujours à atteindre SYSTEM, ces artefacts vont permettre de valider que :

· Persistance au niveau système

· Survit au redémarrage

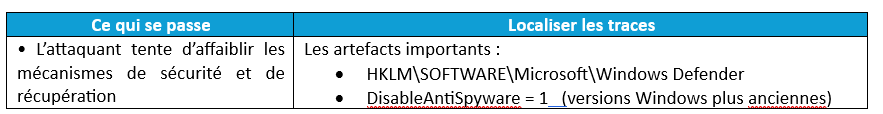

4. Le T3 — Évasion des défenses

Un ransomware cherche presque toujours à neutraliser l’EDR, il est important d’identifier ces traces :

· Intention claire de neutraliser les défenses

· Fenêtre critique avant le chiffrement

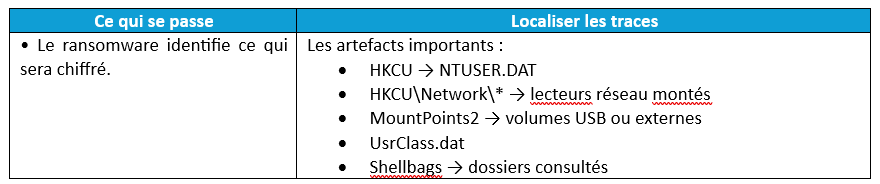

5. Le T4 — Reconnaissance pré-chiffrement

Avec ces artefacts on peut savoir :

· Périmètre de chiffrement

· Risque élevé pour les partages et supports externes

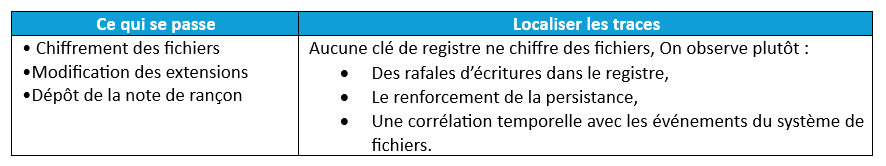

6. Le T5 — Phase de chiffrement (point de non-retour)

· Le registre donne le timing, pas la preuve du chiffrement

· Le système de fichiers prouve l’impact, le registre explique le contexte

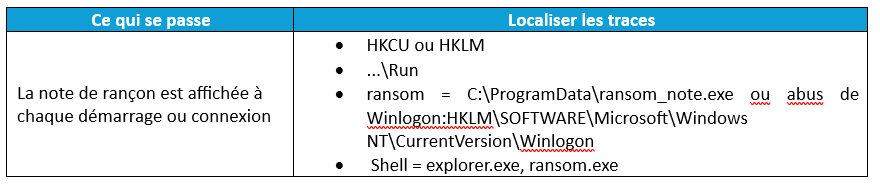

7. Le T6 — Persistance de la rançon / affichage du message

· Persistance utilisée pour la pression psychologique

· L’abus de Winlogon indique une maturité élevée de l’attaquant

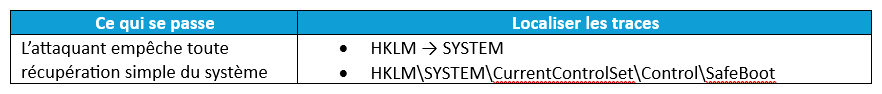

8. Le T7 — Blocage de la récupération

· Intention anti-récupération confirmée

· Opérateur ransomware expérimenté

Conclusion

Dans une investigation ransomware, le Registre Windows agit comme une boîte noire comportementale.

Le système de fichiers démontre les dégâts, mais le registre permet de reconstruire l’intention, la chronologie, l’escalade de privilèges, la persistance et le blocage de la récupération.

Négliger le registre, c’est perdre la compréhension du moment exact où l’attaque est devenue irréversible.

‘Demandez un diagnostic de préparation ransomware ou une consultation DFIR pour identifier vos angles morts avant qu’un incident réel ne les exploite'